802.1X PROTOKOLÜ NEDİR?

IEEE 802.1X, bir ağ güvenliği protokolüdür ve ağ güvenliğini artırmak için kullanılır. Bu protokol, bir ağ üzerindeki cihazların yetkilendirilmesini ve doğrulanmasını sağlar.

802.1X, kablosuz ağlar (Wi-Fi), Ethernet ağları ve diğer ağ türlerinde kullanılabilir ve bir cihazın ağa bağlanması sırasında yapılan bir doğrulama işlemini temsil eder. Bu doğrulama işlemi, cihazın kimliğinin doğrulanması ve yetkilendirilmesi için kullanılan bir EAP (Extensible Authentication Protocol) protokolü kullanır.

Avantajları:

- Güvenliği artırır: 802.1X, ağ güvenliğini artırarak saldırıları önler ve verilerin gizliliğini korur.

- Yetkilendirme ve doğrulama: 802.1X, ağa bağlanan cihazların yetkilendirilmesini ve doğrulanmasını sağlar.

- Geliştirilmiş güvenlik: 802.1X, güvenliği artırmak için EAP gibi güvenli protokoller kullanır.

Bununla birlikte, 802.1X protokolü kurulumu ve yapılandırması zordur ve ağ performansını düşürebilir. Bu nedenle, 802.1X protokolü, ağ güvenliği için öncelikli olan ortamlarda ve organizasyonlarda tercih edilir.

Örnek bir 802.1X konfigürasyonu, bir switch üzerinde yapılabilir. Aşağıdaki adımlar, bir switch üzerinde 802.1X protokolünü etkinleştirmek için yapılması gereken adımları gösterir:

- Switch konsol bağlantısı: Switch’e bir konsol bağlantısı oluşturun ve switch’e giriş yapın.

- Global 802.1X etkinleştirme: Global düzeyde 802.1X’i etkinleştirmek için aşağıdaki komutu kullanın:

switch(config)

- Interface düzeyinde 802.1X etkinleştirme: 802.1X’i etkinleştirmek için bir ağ arabirimi için aşağıdaki komutu kullanın:

switch(config)

switch(config-if)# dot1x port-control auto

- EAP protokolü tanımlama: 802.1X için EAP protokolünü tanımlamak için aşağıdaki komutu kullanın:

switch(config-if)

- RADIUS sunucusu tanımlama: 802.1X’i yapılandırırken RADIUS sunucusunu tanımlamak için aşağıdaki komutları kullanın:

switch(config)

switch(config)

switch(config)

switch(config)

Bu adımlar, switch üzerinde 802.1X protokolünün temel bir şekilde yapılandırılmasını sağlar. Bu yapılandırma, belirli bir ağ ortamına ve ihtiyacına göre değişebilir.

Bunlara da bakmak isteyebilirsiniz.

Ddos Nedir?

DDOS NEDİR? DoS (Denial of Service) ve DDoS (Distributed Denial of Service) saldırıları, bir web sitesinin veya sunucunun erişiminin engellenmesini amaçlar. Bu saldırılar, saldırganlar tarafından gerçekleştirilen trafik fırtınası veya istemci-sunucu arasındaki bağlantıların [...]

Kimlik avı Dolandırıcılığı Nedir?

KİMLİK AĞI DOLANDIRICILIĞI NEDİR? Kimlik avı dolandırıcılığı (phishing), kişilerin kimlik bilgilerini veya finansal bilgilerini sahte bir şekilde elde etmeye çalışan bir dolandırıcılık türüdür. Bu tür bir dolandırıcılık genellikle e-posta, telefon, web siteleri [...]

Deep Web Nedir?

DEEP WEB NEDİR? Dark web ve deep web, internette erişimin sınırlandırılmış olduğu alanlar olarak tanımlanır. Ancak, iki terim arasında önemli farklılıklar vardır. Deep web, arama motorları tarafından taranmayan veya erişilemeyen bölümleri ifade [...]

Uzaktan Çalışma Nasıl Yapılır?

UZAKTAN ÇALIŞMA NEDİR? Uzaktan çalışmak, kullanıcıların iş yerlerinden veya evlerinden işlerini yapmasına olanak tanır. Ancak, bu tür bir iş modeli, ağ güvenliği açısından bazı riskleri de beraberinde getirir. Aşağıdaki öneriler, uzaktan çalışırken [...]

Web Tabanlı Tehditler Nedir?

WEB TABANLI TEHDİTLER NELERDİR? Web tabanlı tehditler arasında şunlar yer alabilir: Malware: Web sitelerinden indirilen veya tıklanan linkler aracılığıyla bilgisayarlara veya mobil cihazlara yüklenen virüsler, trojanlar, wormlar gibi zararlı yazılımlar. Phishing: Sahte [...]

ZTNA Nedir?

ZTNA NEDİR? ZTNA (Zero Trust Network Access) bir ağ güvenliği konseptidir. Bu konsept, ağ erişiminin tüm cihazlara ve kullanıcılara eşit şekilde kontrol edilmesini amaçlar. ZTNA, ağdaki tüm cihazları ve kullanıcıları tanımak ve [...]

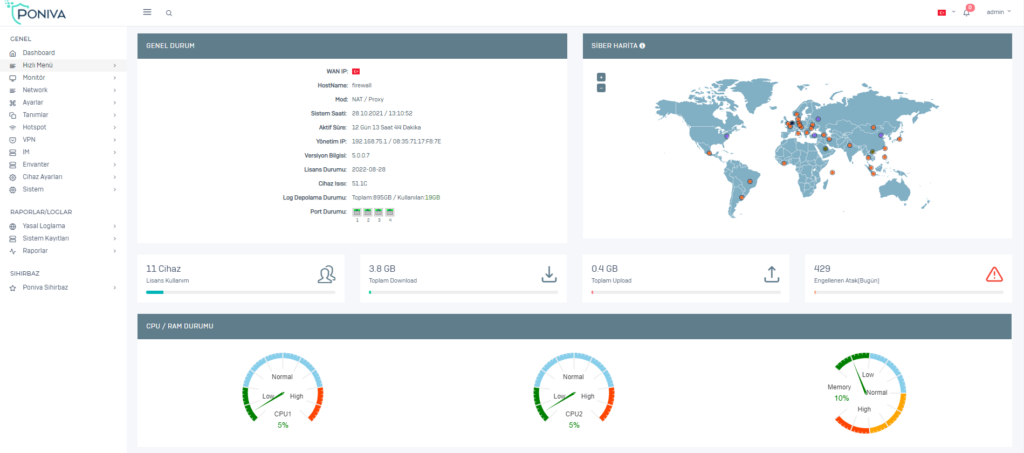

KARMAŞIKLIKTA BOĞULMAYIN.

Firewall yönetimi hiç bu kadar kolay olmamıştı, Kolay olduğu kadar da hızlı! İşlem yaparken sizi bekletmez ve anında cevaplar verir.