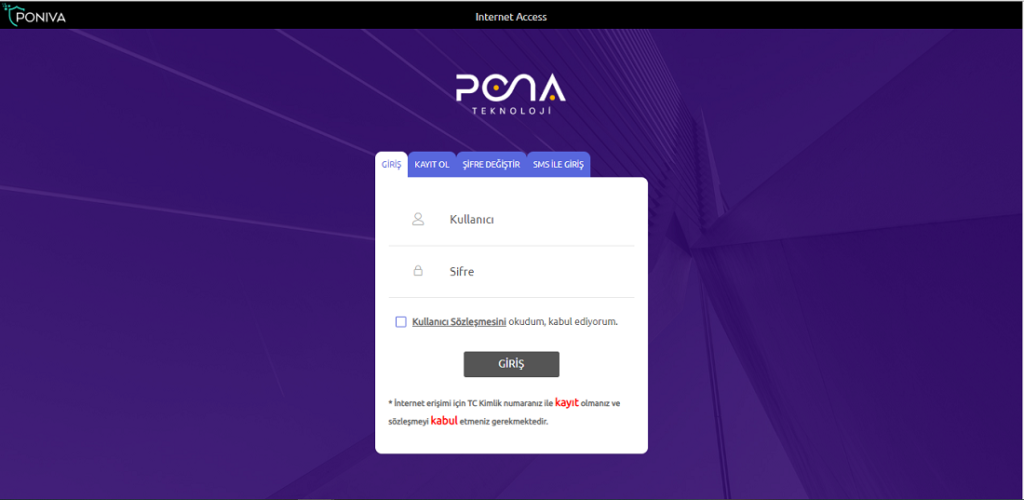

HOTSPOT – CAPTIVE PORTAL.

Muhtemelen ne olduğundan habersiz pek çok kez hotspot ile karşılaşmışsınızdır. işletmelerin kullanıcıların Wi-Fi ağına bağlanmadan önce geçmelerini gerektiren özelleştirilmiş giriş sayfasıdır.

Havaalanları, kafeler ve oteller bu işlemler için en popüler yerlerdir, Kurumunuz içinde Captive portal (HOTSPOT) kullanmak networkünüzün yüksek güvenliği için gerekli bir işlemdir.

HOTSPOT – CAPTIVE PORTAL AVANTAJLARI.

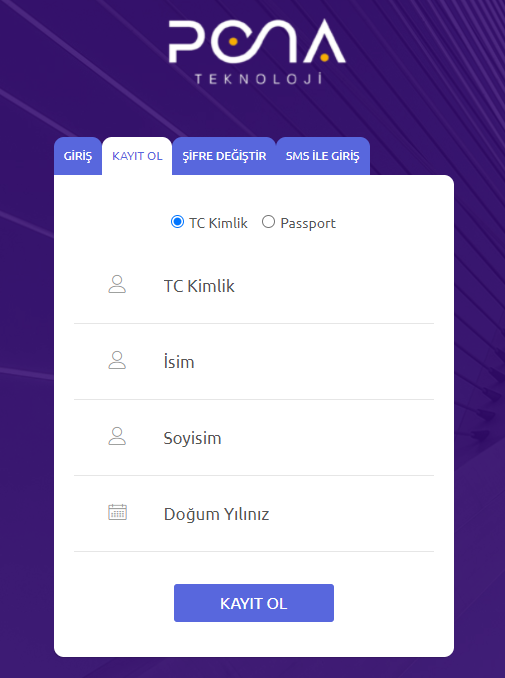

Varsayılan olarak, bu giriş portalı, kullanıcıya işletmenizin Wi-Fi etkin alanına erişmeden önce kabul etmesi gereken hizmet koşullarını sunar. Bazı durumlarda, giriş için bir parola gerektirebilir (örneğin doğrulanmış müşterilere, örneğin kahve girişlerinde verebileceğiniz veya TC Kimlik no / SMS gibi).

Bunun gibi önlemler, yasadışı veya başka şekilde tahrip edici çevrimiçi davranış hallerinde sizi sorumluluktan kurtarmaya yardımcı olurken, benzer güvenlik özellikleri şirket varlıklarını güvende tutar. WI-FI ağından misafirlerinize eşsiz bir internet deneyimi sunarken onların sizin sunucularınızın olduğu networke geçişleri sınırlandırır.

Sabit bir portal kullanmak, bant genişliğiniz üzerinde kontrolün artmasını sağlayarak, her kullanıcının ağınıza bağlı kalabileceği süre boyunca özelleştirilebilir zaman sınırları sunar.

Ayrıca yasal olarak tutulması gereken 5651 loglama işleminizi de kolay bir şekilde gerçekleştirmiş olursunuz.

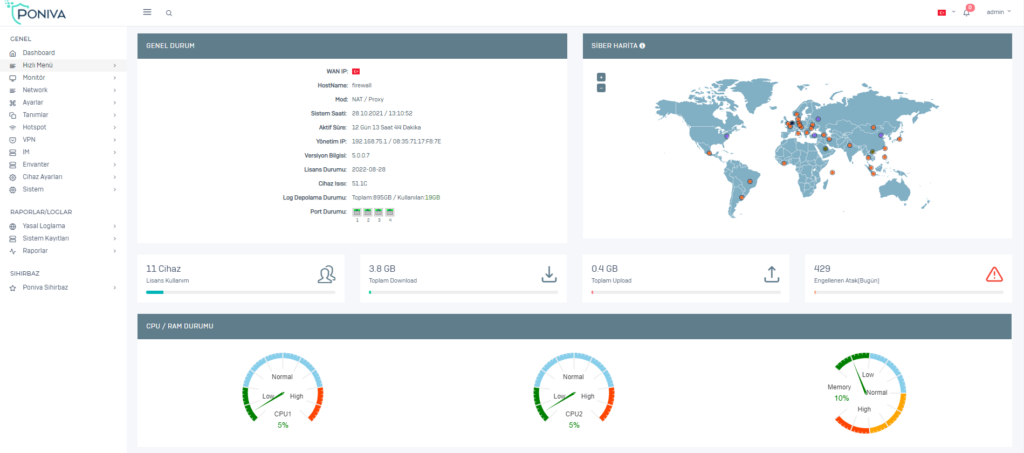

PONIVA FIREWALL AVANTAJLARI.

PONIVA Güvenlik Duvarı HOTSPOT özelliğini kullanırken birçok avantajada sahip olursunuz

- İsterseniz loglarda kullanıcı adı ve PC MAC adresini ekleyebilirsiniz, böylece 5651 yasal loglama işlemi daha ayrıntılı olur.

- SMS Entegrasyonu ile de giriş işlemi yaptırabilirsiniz.

- Kullanıcı eklendiğinde kendi onayınıza düşürebilir, uygun görmediğiniz giriş isteklerine internet hizmeti vermeyebilirsiniz.

Bunlara da bakmak isteyebilirsiniz.

KVKK’da Kullanılan Teknolojiler

KVKK VE KULLANILAN TEKNOLOJİLER. Kişisel verileri koruma kanunu kişilerin veri gizliliğini veya güvenliğini korumak için yürürlüğe girmiş bir kanundur. KVKK’nın amacı ise verilerimizin belirli düzende işlenmesini sağlamak ve bunun içinde kullanılan birçok [...]

KVKK İçin Teknik Önlemler Nelerdir?

KVKK (KİŞİSEL VERİLERİN KORUNMASI KANUNU) İÇİN TEKNİK ÖNLEMLER. Kişisel Verileri Korunması Kanunu, çok kapsamlı ve detaylı çalışmalar gerektirmektedir. Esasen yasal çerçevesi kanun ile belirlenmiş, başlı başına hukuki bir konudur. Kişisel verilerin korunması [...]

KVKK Nedir? Neden Önemlidir?

KVKK NEDİR? Verilerin disiplin altına alınması, temel hak ve özgürlüğe göre korunmasına Kişisel Verilerin Korunması Kanunu denir. Bu kapsamda 24 Mart 2016 tarihinde kabul edilen 6698 sayılı Kişisel Verilerin Korunması Kanunu, 7 [...]

Güvenli Şifre Oluşturma Yöntemleri

GÜVENLİ ŞİFRE OLUŞTURMA YÖNTEMLERİ. Yapılan araştırmalara göre, hacker saldırıları ile ilgili ihlallerin % 80'inden fazlasının zayıf veya tahmini kolay şifrelerden kaynaklandığı bildiriliyor. Dolayısıyla, kişisel bilgilerinizi ve varlıklarınızı korumak istiyorsanız, güvenli şifreler oluşturmak [...]

Kablosuz Ağ Nedir? Kablosuz Ağ Güvenliği Nasıl Sağlanır?

KABLOSUZ AĞ NEDİR? Kablosuz ağ bilgisayarlar, tabletler, cep telefonu ve diğer ağ aygıtları arasında iletişim kurmak için radyo sinyal frekansını kullanarak ayarlanmış bir ağdır. Wi-Fi ağı veya WLan olarak da adlandırılır. Kurulumu [...]

UTM Firewall Nedir? Avantajları Nelerdir?

UTM FIREWALL. UTM Firewall, çeşitli sanal teknikler ve yöntemler kullanarak basit bir şekilde işletmelere güvenlik tehditlerine karşı koruma sağlamak için bir tür sanal cihaz veya ağ donanımı biçiminde bir cihaz veya bir [...]

KARMAŞIKLIKTA BOĞULMAYIN.

Firewall yönetimi hiç bu kadar kolay olmamıştı, Kolay olduğu kadar da hızlı! İşlem yaparken sizi bekletmez ve anında cevaplar verir.