IDS (INTRUSION DETECTION SYSTEM).

İzinsiz giriş tespit sistemi (IDS), tüm gelen ve giden ağ faaliyetlerini denetler ve bir sisteme girmeye ya da bir sistemi ele geçirmeye çalışan birinden bir ağ ya da sistem saldırısını gösterebilecek şüpheli kalıpları tanımlar.

IPS (INTRUSION PREVENTION SYSTEM).

İzinsiz giriş önleme sistemi (IPS), belirlenen tehditleri tespit etmek ve önlemek için çalışan bir ağ güvenliği biçimidir. İzinsiz giriş önleme sistemleri ağınızı sürekli izler, olası zararlı olayları arar ve bunlar hakkında bilgi toplar. IPS bu olayları sistem yöneticilerine rapor eder ve erişim noktalarının kapatılması ve gelecekteki saldırıları önlemek için güvenlik duvarlarının yapılandırılması gibi önleyici eylemlerde bulunur. IPS çözümleri, kurumsal güvenlik politikaları ile ilgili sorunları tespit etmek, çalışanları ve ağ misafirlerini bu politikaların içerdiği kuralları ihlal etmekten caydırmak için de kullanılabilir.

IPS / IDS NASIL ÇALIŞIR?

İzinsiz Giriş Tespit Sistemleri (IDS) ve İzinsiz Giriş Önleme Sistemleri (IPS) ağ altyapısının iki parçasıdır. IDS / IPS, ağ paketlerini bilinen siber saldırı imzalarını içeren bir siber tehdit veri tabanıyla karşılaştırır ve eşleşen tüm paketleri işaretler.

Aralarındaki temel fark, IDS bir izleme sistemi, IPS ise bir kontrol sistemidir.

IDS, ağ paketlerini hiçbir şekilde değiştirmez, IPS ise paketin, içeriğini IP adreslerine göre trafiğini önleme biçimine göre paketin içeriğine dayalı olarak teslim edilmesini önler.

- Saldırı Tespit Sistemleri (IDS): Saldırganların ağınızdan veri sızması veya çalması için bilinen bir siber tehdit kullandığını belirten işaretler için ağ trafiğini analiz eder ve izler. IDS sistemleri, güvenlik politikası ihlalleri, kötü amaçlı yazılımlar ve bağlantı noktası tarayıcıları gibi çeşitli davranış türlerini tespit etmek için mevcut ağ etkinliğini bilinen bir tehdit veri tabanıyla karşılaştırır.

- İzinsiz Girişi Önleme Sistemleri (IPS): Ağın güvenlik duvarıyla aynı alanda, dış dünya ile iç ağ arasında yaşar. IPS bu paket bilinen bir güvenlik tehdidi oluşturuyorsa, güvenlik profiline dayalı ağ trafiğini proaktif olarak reddeder.

Birçok IDS / IPS satıcısı, bu iki benzer sistemin işlevselliğini tek bir ünitede birleştiren birleşik Tehdit Yönetimi (UTM) teknolojisi oluşturmak için güvenlik duvarlarıyla daha yeni IPS sistemlerini entegre etti.

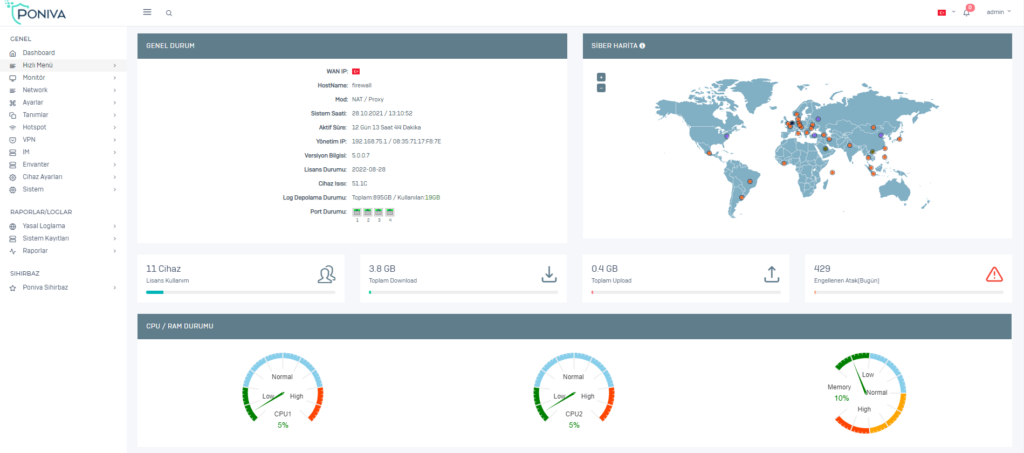

Pona Teknoloji olarak dünya genelinde daha önce bilinen ve kaydedilmiş saldırı tiplerini Poniva veri tabanımıza kayıt edilerek sisteminize gelecek saldırıları engellemekteyiz. Ayrıca olası saldırıları karşı veri tabanımız sürekli olarak güncellenmektedir. Poniva Firewall (Güvenlik Duvarı) IPS ve IDS özellikleri sayesinden başka bir cihaza gerek kalmadı saldırı tespiti ve engellemesi yapabilirsiniz.

Bunlara da bakmak isteyebilirsiniz.

Ddos Nedir?

DDOS NEDİR? DoS (Denial of Service) ve DDoS (Distributed Denial of Service) saldırıları, bir web sitesinin veya sunucunun erişiminin engellenmesini amaçlar. Bu saldırılar, saldırganlar tarafından gerçekleştirilen trafik fırtınası veya istemci-sunucu arasındaki bağlantıların [...]

Kimlik avı Dolandırıcılığı Nedir?

KİMLİK AĞI DOLANDIRICILIĞI NEDİR? Kimlik avı dolandırıcılığı (phishing), kişilerin kimlik bilgilerini veya finansal bilgilerini sahte bir şekilde elde etmeye çalışan bir dolandırıcılık türüdür. Bu tür bir dolandırıcılık genellikle e-posta, telefon, web siteleri [...]

Deep Web Nedir?

DEEP WEB NEDİR? Dark web ve deep web, internette erişimin sınırlandırılmış olduğu alanlar olarak tanımlanır. Ancak, iki terim arasında önemli farklılıklar vardır. Deep web, arama motorları tarafından taranmayan veya erişilemeyen bölümleri ifade [...]

Uzaktan Çalışma Nasıl Yapılır?

UZAKTAN ÇALIŞMA NEDİR? Uzaktan çalışmak, kullanıcıların iş yerlerinden veya evlerinden işlerini yapmasına olanak tanır. Ancak, bu tür bir iş modeli, ağ güvenliği açısından bazı riskleri de beraberinde getirir. Aşağıdaki öneriler, uzaktan çalışırken [...]

Web Tabanlı Tehditler Nedir?

WEB TABANLI TEHDİTLER NELERDİR? Web tabanlı tehditler arasında şunlar yer alabilir: Malware: Web sitelerinden indirilen veya tıklanan linkler aracılığıyla bilgisayarlara veya mobil cihazlara yüklenen virüsler, trojanlar, wormlar gibi zararlı yazılımlar. Phishing: Sahte [...]

ZTNA Nedir?

ZTNA NEDİR? ZTNA (Zero Trust Network Access) bir ağ güvenliği konseptidir. Bu konsept, ağ erişiminin tüm cihazlara ve kullanıcılara eşit şekilde kontrol edilmesini amaçlar. ZTNA, ağdaki tüm cihazları ve kullanıcıları tanımak ve [...]

KARMAŞIKLIKTA BOĞULMAYIN.

Firewall yönetimi hiç bu kadar kolay olmamıştı, Kolay olduğu kadar da hızlı! İşlem yaparken sizi bekletmez ve anında cevaplar verir.