IDS (INTRUSION DETECTION SYSTEM).

İzinsiz giriş tespit sistemi (IDS), tüm gelen ve giden ağ faaliyetlerini denetler ve bir sisteme girmeye ya da bir sistemi ele geçirmeye çalışan birinden bir ağ ya da sistem saldırısını gösterebilecek şüpheli kalıpları tanımlar.

IPS (INTRUSION PREVENTION SYSTEM).

İzinsiz giriş önleme sistemi (IPS), belirlenen tehditleri tespit etmek ve önlemek için çalışan bir ağ güvenliği biçimidir. İzinsiz giriş önleme sistemleri ağınızı sürekli izler, olası zararlı olayları arar ve bunlar hakkında bilgi toplar. IPS bu olayları sistem yöneticilerine rapor eder ve erişim noktalarının kapatılması ve gelecekteki saldırıları önlemek için güvenlik duvarlarının yapılandırılması gibi önleyici eylemlerde bulunur. IPS çözümleri, kurumsal güvenlik politikaları ile ilgili sorunları tespit etmek, çalışanları ve ağ misafirlerini bu politikaların içerdiği kuralları ihlal etmekten caydırmak için de kullanılabilir.

IPS / IDS NASIL ÇALIŞIR?

İzinsiz Giriş Tespit Sistemleri (IDS) ve İzinsiz Giriş Önleme Sistemleri (IPS) ağ altyapısının iki parçasıdır. IDS / IPS, ağ paketlerini bilinen siber saldırı imzalarını içeren bir siber tehdit veri tabanıyla karşılaştırır ve eşleşen tüm paketleri işaretler.

Aralarındaki temel fark, IDS bir izleme sistemi, IPS ise bir kontrol sistemidir.

IDS, ağ paketlerini hiçbir şekilde değiştirmez, IPS ise paketin, içeriğini IP adreslerine göre trafiğini önleme biçimine göre paketin içeriğine dayalı olarak teslim edilmesini önler.

- Saldırı Tespit Sistemleri (IDS): Saldırganların ağınızdan veri sızması veya çalması için bilinen bir siber tehdit kullandığını belirten işaretler için ağ trafiğini analiz eder ve izler. IDS sistemleri, güvenlik politikası ihlalleri, kötü amaçlı yazılımlar ve bağlantı noktası tarayıcıları gibi çeşitli davranış türlerini tespit etmek için mevcut ağ etkinliğini bilinen bir tehdit veri tabanıyla karşılaştırır.

- İzinsiz Girişi Önleme Sistemleri (IPS): Ağın güvenlik duvarıyla aynı alanda, dış dünya ile iç ağ arasında yaşar. IPS bu paket bilinen bir güvenlik tehdidi oluşturuyorsa, güvenlik profiline dayalı ağ trafiğini proaktif olarak reddeder.

Birçok IDS / IPS satıcısı, bu iki benzer sistemin işlevselliğini tek bir ünitede birleştiren birleşik Tehdit Yönetimi (UTM) teknolojisi oluşturmak için güvenlik duvarlarıyla daha yeni IPS sistemlerini entegre etti.

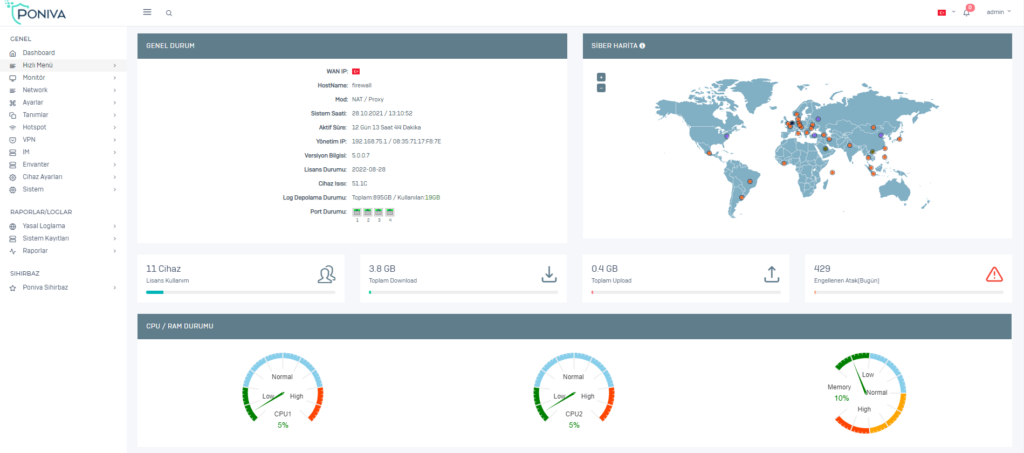

Pona Teknoloji olarak dünya genelinde daha önce bilinen ve kaydedilmiş saldırı tiplerini Poniva veri tabanımıza kayıt edilerek sisteminize gelecek saldırıları engellemekteyiz. Ayrıca olası saldırıları karşı veri tabanımız sürekli olarak güncellenmektedir. Poniva Firewall (Güvenlik Duvarı) IPS ve IDS özellikleri sayesinden başka bir cihaza gerek kalmadı saldırı tespiti ve engellemesi yapabilirsiniz.

Bunlara da bakmak isteyebilirsiniz.

KVKK’da Kullanılan Teknolojiler

KVKK VE KULLANILAN TEKNOLOJİLER. Kişisel verileri koruma kanunu kişilerin veri gizliliğini veya güvenliğini korumak için yürürlüğe girmiş bir kanundur. KVKK’nın amacı ise verilerimizin belirli düzende işlenmesini sağlamak ve bunun içinde kullanılan birçok [...]

KVKK İçin Teknik Önlemler Nelerdir?

KVKK (KİŞİSEL VERİLERİN KORUNMASI KANUNU) İÇİN TEKNİK ÖNLEMLER. Kişisel Verileri Korunması Kanunu, çok kapsamlı ve detaylı çalışmalar gerektirmektedir. Esasen yasal çerçevesi kanun ile belirlenmiş, başlı başına hukuki bir konudur. Kişisel verilerin korunması [...]

KVKK Nedir? Neden Önemlidir?

KVKK NEDİR? Verilerin disiplin altına alınması, temel hak ve özgürlüğe göre korunmasına Kişisel Verilerin Korunması Kanunu denir. Bu kapsamda 24 Mart 2016 tarihinde kabul edilen 6698 sayılı Kişisel Verilerin Korunması Kanunu, 7 [...]

Güvenli Şifre Oluşturma Yöntemleri

GÜVENLİ ŞİFRE OLUŞTURMA YÖNTEMLERİ. Yapılan araştırmalara göre, hacker saldırıları ile ilgili ihlallerin % 80'inden fazlasının zayıf veya tahmini kolay şifrelerden kaynaklandığı bildiriliyor. Dolayısıyla, kişisel bilgilerinizi ve varlıklarınızı korumak istiyorsanız, güvenli şifreler oluşturmak [...]

Kablosuz Ağ Nedir? Kablosuz Ağ Güvenliği Nasıl Sağlanır?

KABLOSUZ AĞ NEDİR? Kablosuz ağ bilgisayarlar, tabletler, cep telefonu ve diğer ağ aygıtları arasında iletişim kurmak için radyo sinyal frekansını kullanarak ayarlanmış bir ağdır. Wi-Fi ağı veya WLan olarak da adlandırılır. Kurulumu [...]

UTM Firewall Nedir? Avantajları Nelerdir?

UTM FIREWALL. UTM Firewall, çeşitli sanal teknikler ve yöntemler kullanarak basit bir şekilde işletmelere güvenlik tehditlerine karşı koruma sağlamak için bir tür sanal cihaz veya ağ donanımı biçiminde bir cihaz veya bir [...]

KARMAŞIKLIKTA BOĞULMAYIN.

Firewall yönetimi hiç bu kadar kolay olmamıştı, Kolay olduğu kadar da hızlı! İşlem yaparken sizi bekletmez ve anında cevaplar verir.