ZTNA NEDİR?

ZTNA (Zero Trust Network Access) bir ağ güvenliği konseptidir. Bu konsept, ağ erişiminin tüm cihazlara ve kullanıcılara eşit şekilde kontrol edilmesini amaçlar. ZTNA, ağdaki tüm cihazları ve kullanıcıları tanımak ve onların erişim haklarını yönetmek için kullanılan bir yöntemdir. Bu yöntem, cihazların ve kullanıcıların ağa bağlandıklarında doğrulanmasını ve erişim izinlerinin kontrol edilmesini içerir.

VPN (Virtual Private Network) ise, kullanıcıların fiziksel olarak birbirinden uzak olsalar bile güvenli bir şekilde ağ erişimine izin vermek için kullanılan bir yöntemdir. VPN, kullanıcıların ağ erişiminde kullandıkları internet bağlantısını şifreler ve kullanıcıların gerçek IP adreslerini gizler. Bu sayede, kullanıcılar güvenli bir şekilde ağ erişimine izin verilir.

ZTNA vs VPN?

ZTNA ve VPN arasında temel farklılık, ZTNA’nın ağdaki herkesi tanıma ve erişim izinlerini yönetme ihtiyacını içermesi iken, VPN’in öncelikle kullanıcıların güvenli bir şekilde ağ erişimine izin vermeye odaklı olduğudur. ZTNA, daha kapsamlı bir ağ güvenliği sağlarken, VPN daha çok kullanıcılara güvenli ağ erişimi sağlar.Sonuç olarak, ZTNA ve VPN, ağ güvenliği için farklı yöntemler sunarlar ve kullanıcıların ihtiyacına göre kullanılmaları önerilir.

ZTA (Zero Trust Architecture) için kullanılan teknolojiler arasında şunlar sayılabilir:

- Kimlik doğrulama: Kullanıcıların ve cihazların kimliğini doğrulamak için kullanılan teknolojiler arasında parola, kimlik doğrulama kodları, biometrik veriler ve sertifikalar yer almaktadır.

- Erişim kontrolü: Kullanıcıların ve cihazların erişimine izin vermek veya engellemek için kullanılan teknolojiler arasında Role Based Access Control (RBAC), Attribute Based Access Control (ABAC) ve Context-Based Access Control (CBAC) yer almaktadır.

- Güvenli ağ: Kullanıcıların ve cihazların güvenli bir şekilde ağa bağlanmasını sağlamak için kullanılan teknolojiler arasında Virtual Private Network (VPN), Software Defined Network (SDN) ve Network Access Control (NAC) yer almaktadır.

- Güvenli ön uç: Kullanıcıların ve cihazların güvenli bir şekilde erişebildiği uygulamalar ve servisler için kullanılan teknolojiler arasında Micro-segmentation, Next-Generation Firewall (NGFW) ve Web Application Firewall (WAF) yer almaktadır.

- İzleme ve analitik: Kullanıcıların ve cihazların aktivitelerini izlemek ve analiz etmek için kullanılan teknolojiler arasında Network Traffic Analysis (NTA), Endpoint Detection and Response (EDR) ve Security Information and Event Management (SIEM) yer almaktadır.

Bunlara da bakmak isteyebilirsiniz.

Ddos Nedir?

DDOS NEDİR? DoS (Denial of Service) ve DDoS (Distributed Denial of Service) saldırıları, bir web sitesinin veya sunucunun erişiminin engellenmesini amaçlar. Bu saldırılar, saldırganlar tarafından gerçekleştirilen trafik fırtınası veya istemci-sunucu arasındaki bağlantıların [...]

Kimlik avı Dolandırıcılığı Nedir?

KİMLİK AĞI DOLANDIRICILIĞI NEDİR? Kimlik avı dolandırıcılığı (phishing), kişilerin kimlik bilgilerini veya finansal bilgilerini sahte bir şekilde elde etmeye çalışan bir dolandırıcılık türüdür. Bu tür bir dolandırıcılık genellikle e-posta, telefon, web siteleri [...]

Deep Web Nedir?

DEEP WEB NEDİR? Dark web ve deep web, internette erişimin sınırlandırılmış olduğu alanlar olarak tanımlanır. Ancak, iki terim arasında önemli farklılıklar vardır. Deep web, arama motorları tarafından taranmayan veya erişilemeyen bölümleri ifade [...]

Uzaktan Çalışma Nasıl Yapılır?

UZAKTAN ÇALIŞMA NEDİR? Uzaktan çalışmak, kullanıcıların iş yerlerinden veya evlerinden işlerini yapmasına olanak tanır. Ancak, bu tür bir iş modeli, ağ güvenliği açısından bazı riskleri de beraberinde getirir. Aşağıdaki öneriler, uzaktan çalışırken [...]

Web Tabanlı Tehditler Nedir?

WEB TABANLI TEHDİTLER NELERDİR? Web tabanlı tehditler arasında şunlar yer alabilir: Malware: Web sitelerinden indirilen veya tıklanan linkler aracılığıyla bilgisayarlara veya mobil cihazlara yüklenen virüsler, trojanlar, wormlar gibi zararlı yazılımlar. Phishing: Sahte [...]

ZTNA Nedir?

ZTNA NEDİR? ZTNA (Zero Trust Network Access) bir ağ güvenliği konseptidir. Bu konsept, ağ erişiminin tüm cihazlara ve kullanıcılara eşit şekilde kontrol edilmesini amaçlar. ZTNA, ağdaki tüm cihazları ve kullanıcıları tanımak ve [...]

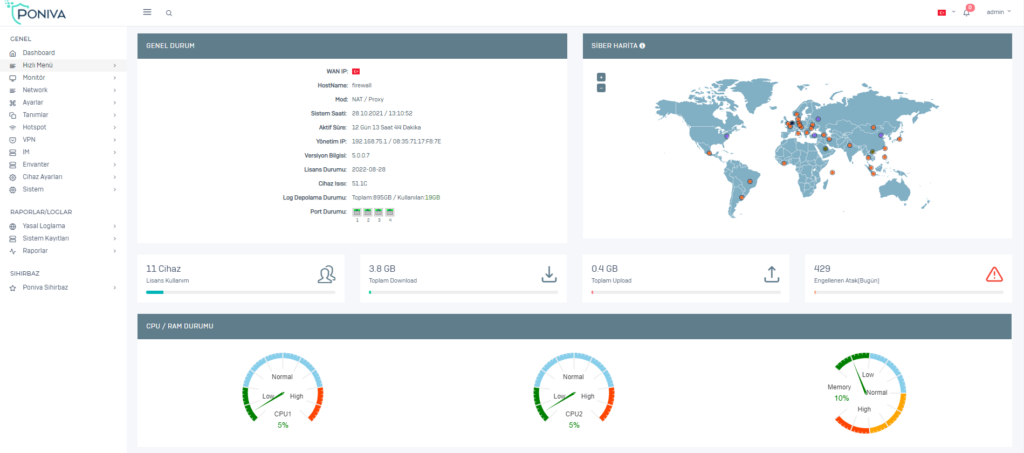

KARMAŞIKLIKTA BOĞULMAYIN.

Firewall yönetimi hiç bu kadar kolay olmamıştı, Kolay olduğu kadar da hızlı! İşlem yaparken sizi bekletmez ve anında cevaplar verir.